VMWare mit Remotedesktop und gleichzeitig VPN-Tunnel zu Uni-Bremen nutzen

Ich habe einige PCs bei uns im Haushalt virtualisiert. Das hat viele Vorteile und erleichtert mir die Pflege und Wartung. Da es, außer mir, keine Hardcoregamer im Haushalt gibt steht dem nichts im Wege.

Ich habe nutze einen leistungsfähigen PC auf dem die virtuellen Maschinen laufen. So sind auch etwas anspruchsvollere Dinge wie kleine Spiele (Roblox und Minecraft) und auch Videokonferenzen und Zwift kein Problem.

Um virtuelle Maschinen nicht von Hand starten zu müssen werden die virtuellen Maschinen beim Starten des Rechners automatisch und zwar ohne GUI gestartet.

Wie das genau funktioniert erkläre ich hier.

Vor kurzem hat sich eine Anforderung ergeben die mich dazu gezwungen hat die VPN in dieses Konstrukt zu integrieren:

Dabei ergab sich folgendes Problem:

Wenn man per RDP (Remote Desktop Protocol) auf einen Rechner zugreift, baut man eine direkte Verbindung zu diesem Gerät auf. Auch wenn es sich in meinem Fall um eine VM-Ware handelt.

Sobald man auf dem Client ein VPN aktiviert, passiert etwas Entscheidendes: Das VPN ändert den gesamten Netzwerkweg und leitet den kompletten Datenverkehr durch einen anderen Tunnel. Damit sieht es so aus als wäre der Client auf einmal in einem anderen Netzwerk und die Verbindung zu VPN bricht ab!

Bei dem Cisco Secure Client der Uni Bremen kann man den VPN-Tunnel auf dem Client gar nicht erst aufbauen. Man erhält stattdessen eine Meldung das VPN während einer RDP-Sitzung nicht möglich ist. Ärgerlich aber richtig!

Die Lösung sieht wie folgt aus:

1. Der VPN-Tunnel wird auf dem Host hergestellt! Zum Glück bietet der Cisco Secure Client die Option lokalen LAN Zugriff während der Verwendung von VPN zulassen, so stört mich das nicht.

2. Die VM-Ware bekommt keine eigene IP-Adresse mehr sondern teilt sich das Netzwerk mit dem Host.

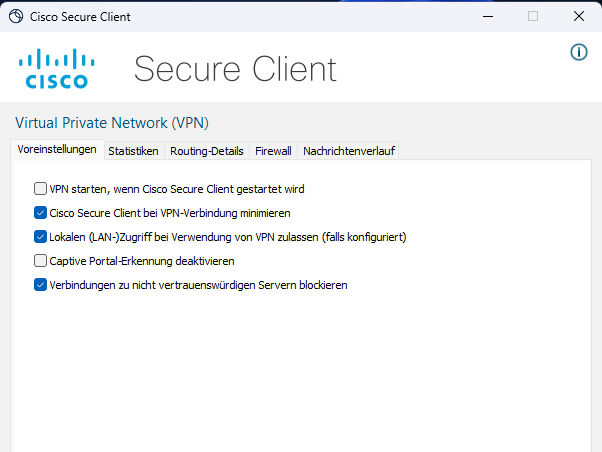

3. Auf dem Host auf dem die VMWare läuft muss ein Portforwarding eingerichtet werden:

Dazu muss in der Datei vmnetnat.conf eine Zeile eingefügt werden.

- 3390 Ist der Port unter dem die VMWare später zu erreichen ist

- 192.168.75.128 ist die interne IP-Adresse der VMWare. Die kann man sich auf dem VM-Ware mit ipconfig anzeigen lassen

- 3389 ist der Port auf dem auf der VMWare der Remotedesktop lauscht.

Ergebnis:

- Der Host lässt sich per RDP bedienen und ist unter seiner IP Adresse und Port 3389 erreichbar z.B. 192.168.0.1:3389

- Die VMWare lässt sich per RDP bedienen und ist wie folgt zu erreichen

- Im LAN unter der gleichen IP-Adresse wie der Host z.B. 192.168.0.1:3390

- Auf dem Host unter 127.0.0.1:3390

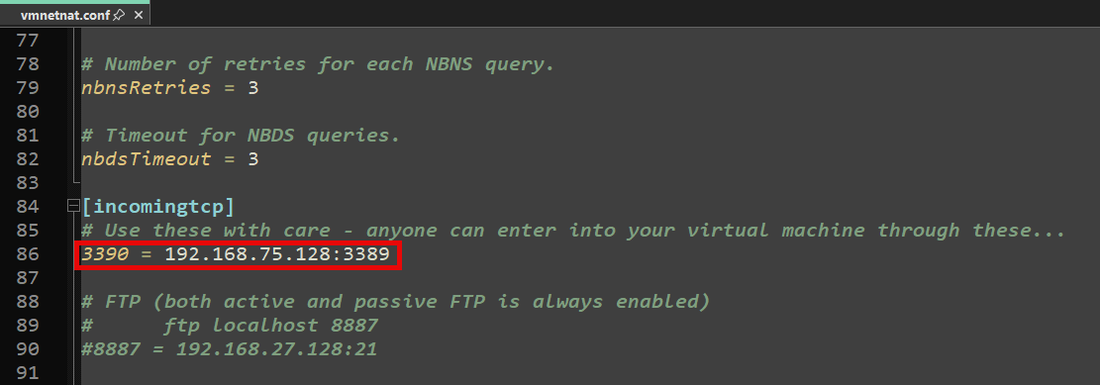

Hier ein Schaubild mit leicht veränderten IP-Adressen:

Dieses zeigt mein Netzwerksetup, bei dem eine VMWare über die VPN‑Verbindung des Hosts mit der Universität Bremen verbunden wird.

Die VM nutzt VMware NAT, Portweiterleitungen und die Konfigurationsdatei vmnetnat.conf zur Steuerung des Datenflusses.

Die VM nutzt VMware NAT, Portweiterleitungen und die Konfigurationsdatei vmnetnat.conf zur Steuerung des Datenflusses.

Geht nicht gibt es nicht!